Filtros

Fotos e imágenes de stock sin royalties de Software espía

Descubra millones de imágenes de alta resolución de Software espía y visuales de stock para uso comercial.

Dos manos hacker en el sistema de violación de teclado utilizando dos monitores. Código php colorido en el portátil con codificación verde en el fondo

Un ordenador y un botón con precaución de advertencia estafa

Concepto de seguridad para teléfonos móviles para proteger el tráfico de correo electrónico

Social Media Spy. Precaución, los espías usan datos de redes sociales para la vigilancia

Hacker robando información en casa

Hacker profesional con portátil sentado en la mesa sobre fondo oscuro

Representación 3D de código abstracto en el espacio virtual. El código del ordenador se dobla en forma de cinta adhesiva

Representación 3D de código abstracto en el espacio virtual. El código del ordenador se dobla en forma de cinta adhesiva

Hacker buscando puertas traseras y explotando la vulnerabilidad. Hombre en codificación. Mecanografía de manos

Representación 3D de código abstracto en el espacio virtual. El código del ordenador se dobla en forma de cinta adhesiva

Hacker profesional con portátil sentado en la mesa sobre fondo oscuro

Representación 3D de código abstracto en el espacio virtual. El código del ordenador se dobla en forma de cinta adhesiva

Representación 3D de código abstracto en el espacio virtual. El código del ordenador se dobla en forma de cinta adhesiva

Conducir a través del túnel de datos de código

Hacker en el capó trabajando con la computadora con hacking irrumpiendo en los servidores de datos .

Hacker de sobrecarga en el capó trabajando con el ordenador portátil y el teléfono móvil escribiendo texto en la habitación oscura

Concepto de fondo wordcloud ilustración de spyware luz brillante

Conducir a través del túnel de datos de código

Código de datos con el concepto de rayos de luz

Hombre hacker de Internet en la capucha sentado en los monitores, vista trasera. Programador web ilegal en el lugar de trabajo, ocupación criminal. Piratería de datos, ciberseguridad

Zoom en vista del hombre afroamericano con extraña máscara escribiendo en el teclado de la computadora durante el ataque de piratería en el lugar de trabajo de alta tecnología

El hombre que trabaja en la noche en PC y hacer aviso en papel con pluma

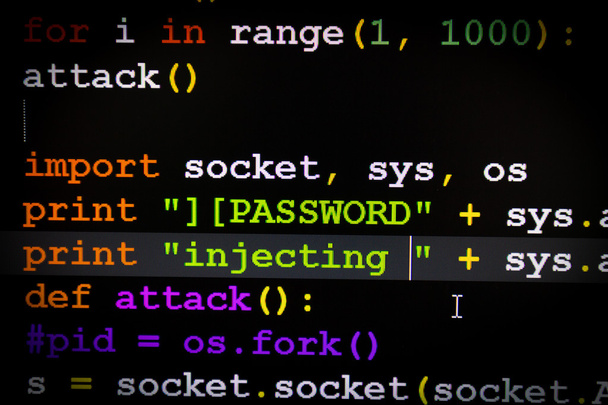

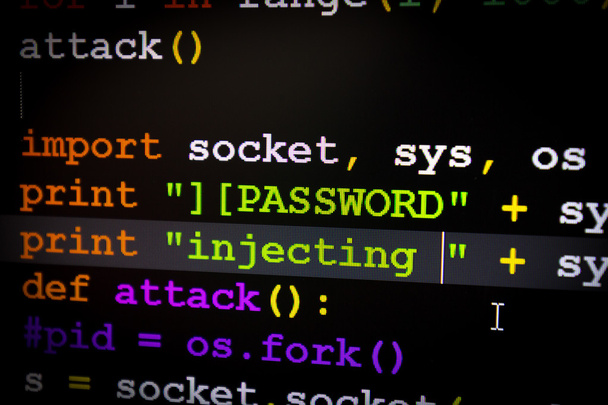

Pantalla de computadora que muestra el código del programa, desarrollo de sitios web, construcción de aplicaciones, contraseña y datos privados. Acceso a la información, datos personales confidenciales. Rompiendo protección. Robando identidad. craqueo de software

Virus informático datos binarios digitales Cifrado y conceptos de datos que dañan la tecnología informática fondo 3d ilustración

Hacker profesional que utiliza la computadora en la habitación oscura

Representación 3D de código abstracto en el espacio virtual. El código del ordenador se dobla en forma de cinta adhesiva

Ordenador portátil y tableta en el lugar de trabajo de hacker en la habitación

Los hackers masculinos y femeninos trabajan en computadoras en red oscura, trabajo en equipo peligroso. Programador web ilegal en el lugar de trabajo, ocupación criminal. Piratería de datos.

Silhouette of cyber criminal coding encryption to plant malware, looking to steal important information at night. Male spy using computer virus to hack online web network system.

Hacker imprime un código en un teclado portátil para entrar en un ciberespacio

Hacker en la capucha muestra pulgares hacia arriba en su lugar de trabajo con el ordenador portátil y PC, contraseña o piratería de cuentas. Internet espía, crimen estilo de vida

Hacker profesional que utiliza la computadora en la habitación oscura

Hacker de sobrecarga en el capó trabajando con el ordenador portátil y el teléfono móvil escribiendo texto en la habitación oscura

3d representación de cráneo en el fondo de la tecnología representan la seguridad de Internet y el cibercriminal

Hacker escanear la base de datos de contraseñas en línea y piratear correos electrónicos de los usuarios. Tecnología de ciberseguridad

Sistema de pagos Hacking. Tarjetas de crédito en línea Concepto de seguridad de pago. Hacker en guantes negros Hacking el sistema .

Hacker trabajando con ordenador en cuarto oscuro con interfaz digital alrededor. Concepto de crimen en Internet. Imagen con efecto glitch .

Hacker en la capucha muestra pulgares hacia arriba en su lugar de trabajo con el ordenador portátil y PC, contraseña o piratería de cuentas. Internet espía, crimen estilo de vida

Hacker en la capucha muestra pulgares hacia arriba en su lugar de trabajo con el ordenador portátil y PC, contraseña o piratería de cuentas. Internet espía, crimen estilo de vida

Hacker profesional descifrando código binario en el fondo oscuro. Concepto de robo de Internet

Captura de pantalla de computadora con texto Password, gran concepto para computadora, tecnología y seguridad en línea .

Joven hacker beber bebidas calientes y comprobar el código malicioso en los monitores de ordenador mientras está sentado en el escritorio en la habitación oscura por la noche

Concepto de crimen informático, hacker irrumpiendo en el sitio. Muchos dígitos en la pantalla del ordenador

Hacker en la capucha muestra pulgares hacia arriba en su lugar de trabajo con el ordenador portátil y PC, contraseña o piratería de cuentas. Internet espía, estilo de vida criminal, trabajo de riesgo, red criminal

Hackers en cuarto oscuro con computadoras

Hacker profesional con portátil sentado en la mesa

Businessman Hacker touch key icon in graph Código de pantalla de una pantalla multimedia en el fondo del número, Technology Process System Business and hacks online concept, Copy space

Concepto del email con el Spam del ordenador portátil y el concepto de seguridad del Internet del monitor del ordenador del virus, hombre de negocios usando el ordenador portátil con la señal de advertencia de la precaución del triángulo para el error de la notificación, advertencia emergente del email del Spam.

Representación 3D de código abstracto en el espacio virtual. El código del ordenador se dobla en forma de cinta adhesiva

El hombre hacker tratando de robar datos personales

El hombre hacker tratando de robar datos personales

Hacker en la capucha muestra pulgares hacia arriba en su lugar de trabajo con el ordenador portátil y PC, contraseña o piratería de cuentas. Internet espía, estilo de vida criminal, trabajo de riesgo, red criminal

El código binario número de fondo y palabra de PASSWORD en color verde.

Hacker mano robar datos de la tarjeta de crédito .

Hacker en el capó trabajando con la computadora con hacking irrumpiendo en los servidores de datos .

Hacker imprime un código en un teclado portátil para entrar en un ciberespacio

Concepto de hacker y virus con el ordenador portátil

El código binario número de fondo y palabra de PASSWORD en color verde.

El hombre de negocios encontró una puerta trasera de acceso ilegal en una tableta. Concepto de seguridad en Internet

Control room monitoring surveillance video camera control city - Empty space dark room office full of screen device from secret service public safety computer station center. No people indoors. Photo

El hombre de negocios encontró un acceso ilegal a la puerta trasera en una computadora. Concepto de seguridad en Internet

Zoom en vista del hombre barbudo que habla con auriculares y usa computadora mientras trabaja en la oficina del centro de vigilancia contemporáneo

El hombre de negocios encontró un acceso ilegal a la puerta trasera en una computadora. Concepto de seguridad en Internet

Joven Hacker Adolescente Usando su Computadora para Organizar Ataque de Malware a Escala Global. Está en un lugar secreto subterráneo rodeado de pantallas y cables.

Representación 3D de código abstracto en el espacio virtual. El código del ordenador se dobla en forma de cinta adhesiva

Concepto de túnel de datos hackeados

Hombre hacker de Internet en la capucha trabaja en el ordenador portátil en la oficina oscura. Programador web ilegal en el lugar de trabajo, ocupación criminal. Piratería de datos, ciberseguridad

Representación 3D de código abstracto en el espacio virtual. El código del ordenador se dobla en forma de cinta adhesiva

Hacker con lupa usando ordenador

Código cifrado de Internet bacgkround. Concepto de seguridad en Internet

El hombre del capó comprueba el código malicioso del teclado. Delito cibernético a través de Internet .

Hombre hacker de Internet en distracciones campana en los monitores. Programador web ilegal en el lugar de trabajo, ocupación criminal. Piratería de datos, ciberseguridad

Concepto de fondo digital de seguridad en Internet, sistema hackeado .

El hacker trabaja detrás de una pantalla portátil en una habitación con una pared de ladrillo. Crimen en Internet. El concepto de hacking y malware, ciberseguridad. Delitos digitales.

El código binario número de fondo y palabra de PASSWORD en color verde.

La imagen abstracta del hacker llega a la mano a través de una pantalla portátil para robar los datos como código binario. el concepto de ataque cibernético, virus, malware, ilegalmente y ciberseguridad

Privacidad cocnept

Hacker profesional que utiliza la computadora en la habitación oscura

Hacker imprime un código en un teclado portátil para entrar en un ciberespacio

Silueta de crimen informático Hacker escribiendo en el ordenador en una habitación oscura. Trabajando en tecnología de código binario. datos binarios, delitos informáticos y conceptos de seguridad de la red .

Hacker imprime un código en un teclado portátil para entrar en un ciberespacio

Captura de pantalla de computadora con texto Password, gran concepto para computadora, tecnología y seguridad en línea .

Hacker profesional descifrando código binario en el fondo oscuro. Concepto de robo de Internet

Macro captura de pantalla de computadora con código binario y texto de advertencia, concepto para computadora, tecnología y seguridad en línea .

Hombre carder en máscara conectarse a dark net búsqueda información sistema bancario pc crack web oscura utiliza la nube robada tarjeta de crédito comprar servicios ilegales

3d representación de cráneo en el fondo de la tecnología representan la seguridad de Internet y el cibercriminal

Hackeador profesional con portátil sobre fondo oscuro

Un hombre ansioso con cámaras apuntándole

Manos de hacker atadas con cables, red oscura usando concepto, crimen informativo. Internet espía, estilo de vida criminal, trabajo de riesgo, red criminal

Silueta Computer Hacker escribiendo en la computadora en una habitación oscura. Trabajando en tecnología de código binario azul. datos binarios, programación informática y conceptos de seguridad de la red .

Hombre hacker de Internet en la capucha trabaja en el ordenador portátil en la oficina oscura. Programador web ilegal en el lugar de trabajo, ocupación criminal. Piratería de datos, ciberseguridad

Retrato de un ciberhacker robando información usando una computadora. Concepto de ciberdelincuencia y seguridad de datos.

Hombre escribiendo login y contraseña, concepto de seguridad cibernética, cifrado seguro y acceso a la información privada del usuario para acceder a Internet.

Monitor hackeado. Ransomware. Números digitales binarios en pantalla roja con palabra de rescate en la pantalla .

Vigilancia móvil de datos. Vulnerabilidad de los datos para seguimiento y vigilancia. Renderizado 3D

Matriz de múltiples capas de código binario en el fondo del espacio azul. columna de matriz de luz blanca flotando en el espacio .

Pirata informático internacional en jersey negro y máscara negra tratando de hackear el gobierno sobre un fondo negro y rojo. Delito cibernético. Seguridad cibernética.

El joven hacker en concepto de ciberseguridad

Desde arriba la vista de los hackers que entran en la sala de servidores y entran en el sistema de hardware con la cámara de seguridad capturándolos

Hombre con gafas VR táctil virtual Hacker touch laptop o smartphone y Touching en el gráfico Código de pantalla de una pantalla multimedia en el fondo blanco, Sistema de Procesos Tecnológicos Negocios y hacks en línea.