Фильтры

Лицензионные стоковые фото и изображения Información personal

Воспользуйтесь безграничным количеством фотографий с высоким разрешением Información personal для коммерческих целей.

Закрыть женские руки, печатающие на ноутбуке. Коллаж двойной экспозиции с виртуальными графами и графиками

Изображение человеческих рук с ручками над деловыми документами на встрече

Человеческие руки держат цифровой планшет

Крупный план мужских рук на мыши и на черной клавиатуре ноутбука во время ввода

Увеличительное стекло и отпечаток пальца с личной информацией. Цифровые технологии отпечатков пальцев, доступ к цифровой верификации и концепция биометрической аутентификации. 3D рендеринг.

Концепция кибербезопасности Глобальные сетевые технологии безопасности, деловые люди защищают личную информацию. Шифрование с иконкой замка на виртуальном интерфейсе.

Киберлогин и пароль с помощью смартфона. Защита данных и безопасный доступ в Интернет кибербезопасности. безопасный доступ к личной информации пользователей безопасности и шифрования. отпечатки пальцев

Робот искусственного интеллекта, незаконно получающий доступ к личной информации. Белый фон. 3D иллюстрация .

Женщина вручную выбирает новую книгу на полке в книжном магазине. Личная информационная книга или журнал для деловых или образовательных исследований. Покупка офисных принадлежностей

Проведение таблиц и показ виртуальной голограммы мира 2021. Концепция на новый 2021 год. Защита персональных данных

Концепция кибербезопасности, информационной безопасности и шифрования, безопасный доступ к личной информации пользователя, безопасный доступ в Интернет, кибербезопасность.

Плоский дизайн технологии больших данных и gps, концепция данных и используемая в бизнесе - вектор Illustratio

Концепция Интернета вещей. Черный человек работает с ноутбуком и мобильным телефоном, двойная экспозиция с иконками безопасности

Концепция кибербезопасности. Африканский мужчина в очках с ноутбуком, взлом сервера базы данных, синий фон

Законопроект о защите данных Интернет Конфиденциальность 3d Предоставление показаний по защите от персональной информации

Иконки безопасности персональных данных с шестиугольной сеткой и прозрачными сотами на голубом фоне цифровых данных

Концепция конфиденциальности данных с хакером кражи личной информации

Брандмауэр перед футуристическим интерфейсом. Концепция кибербезопасности .

Замок, ключ и персональная информация

Текстовые подписи, представляющие Identity Hackingcriminal, которые крадут вашу личную информацию с помощью вредоносного ПО, бизнес-концепции преступник, которые крадут вашу личную информацию с помощью вредоносного ПО

Текст, показывающий вдохновение My Profile, Концепция, означающая запись вашей личной информации, которая определяет, кто вы

Современные индукционные технологии идентифицируют личную информацию

Поиск Дейты. Двойная экспозиция прозрачной пустой полосы поиска и мужских рук, печатающих на клавиатуре, на заднем плане

Люди встречаются с группой конференц-зала, с иконой технологии кибербезопасности, концептуальными технологическими достижениями в сохранении личной информации и безопасности публичной информации .

Концепция кибербезопасности, информационной безопасности и шифрования, безопасный доступ к личной информации пользователя, безопасный доступ в Интернет, кибербезопасность.

Концепция кибербезопасности, информационной безопасности и шифрования, безопасный доступ к личной информации пользователя, безопасный доступ в Интернет, кибербезопасность.

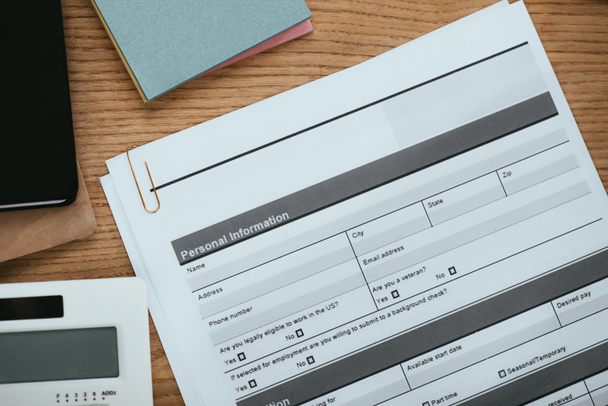

Рука деловой женщины с ручкой, заполняющей форму персональной информации

Написание текста Займа Производство. Бизнес-концепция банковского процесса для проверки кредитоспособности заемщика .

Написание текста Identity Hacking. Бизнес-концепция для преступников, которые крадут вашу личную информацию с помощью вредоносных программ Megaphone громкоговоритель синий фон важное сообщение говорить громко

Интернет и концепция кибербезопасности. безопасность и шифрование информации, безопасный доступ к личной информации пользователя, безопасный доступ в Интернет, кибербезопасность.

Приложение для членства в почерке, Word for Gateway для любой организации, чтобы проверить, можно ли

Текстовый знак, показывающий кредитное производство. Концептуальное фото Банковский процесс для проверки кредитоспособности заемщика .

Концепция кибербезопасности, информационной безопасности и шифрования, безопасный доступ к личной информации пользователя, безопасный доступ в Интернет, кибербезопасность.

Интернет и концепция кибербезопасности. безопасность и шифрование информации, безопасный доступ к личной информации пользователя, безопасный доступ в Интернет, кибербезопасность.

Текст, показывающий вдохновение Персональная информация, Концепция Интернета записанная информация о идентифицируемой индивидуальной Леди в единообразном холдинге телефон Нажимая виртуальную кнопку футуристической технологии.

Бизнес, технологии, Интернет и сетевое взаимодействие. Женщина указывает пальцем на виртуальную кнопку

Знак отображения электронной почты фишинг, бизнес-концепции электронные письма, которые могут ссылаться на сайты, распространяющие вредоносное программное обеспечение юрист Объяснение судебных разбирательств, агент по недвижимости Предлагая недвижимость

Концептуальный дисплей Приложение Членство, Интернет-концепт шлюз для любой организации, чтобы проверить, можно ли представить коммуникационные технологии Смартфон голос и видео вызова

Концепция кибербезопасности, информационной безопасности и шифрования, безопасный доступ к личной информации пользователя, безопасный доступ в Интернет, кибербезопасность.

Написание текста Найти нас, концепция, означающая частных лиц или личную информацию от другого лица

Концепция кибербезопасности. Шифрование. Защита данных. Антивирусное ПО. Коммуникационная сеть

Навесной замок на фоне таблиц и концепция безопасности бизнеса, защита персональных данных

Текст почерка Приложение для членства, Word for Gateway для любой организации, чтобы проверить, имеет ли право дама в костюме указание на планшет показ футуристического графического интерфейса.

Вход и пароль к концепции кибербезопасности и сетевого взаимодействия. Ввод пароля пользователя обеспечивает безопасный доступ к личной информации. Безопасный доступ в Интернет на виртуальном цифровом дисплее

Текст почерка Кто вы вопросы, Word для спрашивать личность человека или личную информацию ноутбук Покоится на Lap женщины с крестиком ноги выполнения удаленной работы.

Распознавание лиц и биометрический анализ молодого человека на улице

Login and password cyber security concept Data protection and secure internet access cyber security. secure access to users personal information security and encryption

Текстовый знак, показывающий, кто вы вопросы, Word для вопроса о ком-то личности или личной информации Office стол с держателем компьютерной ручки и открыть пустой блокнот.

Вдохновение, показывающее знак Кредитное производство, бизнес-подход Банковский процесс для проверки конкурентоспособности заемщика, представляющего новые технологические идеи Обсуждение технологического совершенствования

Текст, показывающий вдохновение Защита персональных данных, Концептуальная защита фотографий и идентификация персональных данных для системы безопасности

Бизнесмен касается биометрической идентификации и одобрения посетителей виртуального экрана. Логин, информационная безопасность, безопасный доступ к личной информации, безопасный доступ в Интернет. бизнес-концепция кибербезопасности

Бизнесмен сканирует биометрические данные по отпечаткам пальцев. Логин, информационная безопасность, безопасный доступ к персональной информации пользователя, безопасный доступ в Интернет. бизнес-концепция кибербезопасности.

Концепция кибербезопасности, информационной безопасности и шифрования, Вход, Пользователь, безопасный доступ к личной информации пользователя, безопасный доступ в Интернет, кибербезопасность.

Навесной замок на фоне таблиц и концепция безопасности бизнеса, защита персональных данных

Подпись под текстом "Кто вы, вопросы, бизнес-подход, вопрос о чьей-то личности или личной информации" Обсуждение важных идей, представляющих и объясняющих бизнес-планы

Continual отображает мой профиль, Continual фотозапись вашей личной информации, которая определяет, кто вы есть

Написание отображения текста Email Phishing, Word for Emails, которые могут ссылаться на сайты, распространяющие вредоносные программы Business Woman Pointing Jigsaw Puzzle Piece Unlocking New Futuristic Tech.

Бизнесмен сканирует биометрические данные по отпечаткам пальцев. Логин, информационная безопасность, безопасный доступ к персональной информации пользователя, безопасный доступ в Интернет. бизнес-концепция кибербезопасности.

Заполнение анкеты личной информацией. Документы в папке на столе для заполнения. Рукописная информация о заявителе.

Концепция кибербезопасности. Шифрование. Защита данных. Антивирусное ПО. Коммуникационная сеть

Текстовый знак, показывающий Email PhishingEmails, которые могут ссылаться на сайты, распространяющие вредоносные программы, Word for Emails, которые могут ссылаться на сайты, распространяющие вредоносные программы

Концепция кибербезопасности цифровых технологий, бизнес-люди используют отпечатки пальцев для доступа к личной кибербезопасности, обеспечения безопасности личной информации пользователей, безопасного доступа в Интернет

Текстовый знак, показывающий защиту персональных данных, концепцию защиты и идентификации персональных данных для системы безопасности

Cybersecurity concept Global network security technology, business people protect personal information. Encryption with a key icon on the virtual interface.

Концептуальный заголовок Personal Information, Internet Concept recorded information about an identifiable individual Lady finger showing-pressing keyboard keys-buttons for update

Текст, показывающий вдохновение Членство Приложение, Концептуальные фото шлюз для любой организации, чтобы проверить, можно ли

Концепция кибербезопасности цифровых технологий, бизнес-люди используют отпечатки пальцев для доступа к личной кибербезопасности, обеспечения безопасности личной информации пользователей, безопасного доступа в Интернет

Написание отображения текста Приложение для членства, Бизнес-обзор шлюз для любой организации, чтобы проверить, имеет ли право на запись заметок и важных идей новые конструкции доски объявлений

Подпись, показывающая процесс создания кредитного банка для проверки кредитоспособности заемщика, Word for Bank Process для проверки кредитоспособности заемщика

Концепция конфиденциальности киберданных или информации. Коллаж иллюстрация открытого и закрытого замка с иконкой замочной скважины на абстрактном цифровом синем фоне с двоичным кодом. Защита доступа к файлам

Вдохновляющий знак Find Us, бизнес обзор частной или персональной информации другого человека

Концептуальный почерк, показывающий взлом личности. Преступник с бизнес-фото, который крадет вашу личную информацию с помощью вредоносного ПО .

Концепция кибербезопасности, информационной безопасности и шифрования, безопасный доступ к личной информации пользователя, безопасный доступ в Интернет, кибербезопасность.

Концептуальная подпись Защита персональных данных, Концепция Интернета, защита и идентификация персональных данных для системы безопасности

Концептуальная подпись Персональная информация, бизнес-подход, записанная информация о идентифицируемом человеке Представление новых планов и идей, демонстрирующих процесс планирования

Текст, показывающий вдохновение Email Фишинг, бизнес-концепция электронные письма, которые могут ссылаться на сайты, распространяющие вредоносные программы Женщина Указание верхний экран планшета Показаны футуристические технологии.

Текстовый знак, показывающий, кто вы вопрос, слово для вопроса о его личности или личной информации Деловая женщина холдинг головоломки кусок разблокировки новых футуристических технологий.

Хакеры, крадущие ваши персональные данные с помощью вредоносных программ, и преступники, крадущие ваши персональные данные с помощью вредоносных программ

Надпись с текстом Find Us, Word Written on individuals private or personal information by another person

Концепция кибербезопасности. Шифрование. Защита данных. Антивирусное ПО. Коммуникационная сеть

Cybersecurity concept Global network security technology, business people protect personal information. Encryption with a key icon on the virtual interface.

Концептуальный дисплей Процесс кредитования Производственный банк для проверки кредитоспособности заемщика, бизнес-концепция Банковский процесс для проверки кредитоспособности заемщика

Конфиденциальность данных, благополучие данных, управление, личная информация, цифровая идентификация, цифровое поведение, проблема безопасности, гигиена данных, кибербезопасность. Рыжая женщина вводит данные и начинает работать на ноутбуке.

Текст, показывающий вдохновение Приложение для членства, Концепция, означающая шлюз для любой организации, чтобы проверить, можно ли

Концептуальный дисплей Мой профиль, бизнес-концепт записи вашей личной информации, которая определяет, кто вы разработчик Обсуждение гаджета обновления, представление технических характеристик

Подпись под текстом "Кто вы такие", "Бизнес-идея", запрашивающая личность человека или личную информацию, представляющая новые технологические идеи, обсуждающие технологическое усовершенствование

Концептуальный почерк, показывающий кредитное производство. Банковский процесс для проверки кредитоспособности заемщика .